WhatsApp auf dem iPhone online hacken

Aus der Ferne das Konto einer anderen Person auf iOS ausspähen

Um jemanden auszuspionieren, geben Sie die Telefonnummer ein, die mit dem WhatsApp-Konto verbunden ist, das Sie hacken möchten:

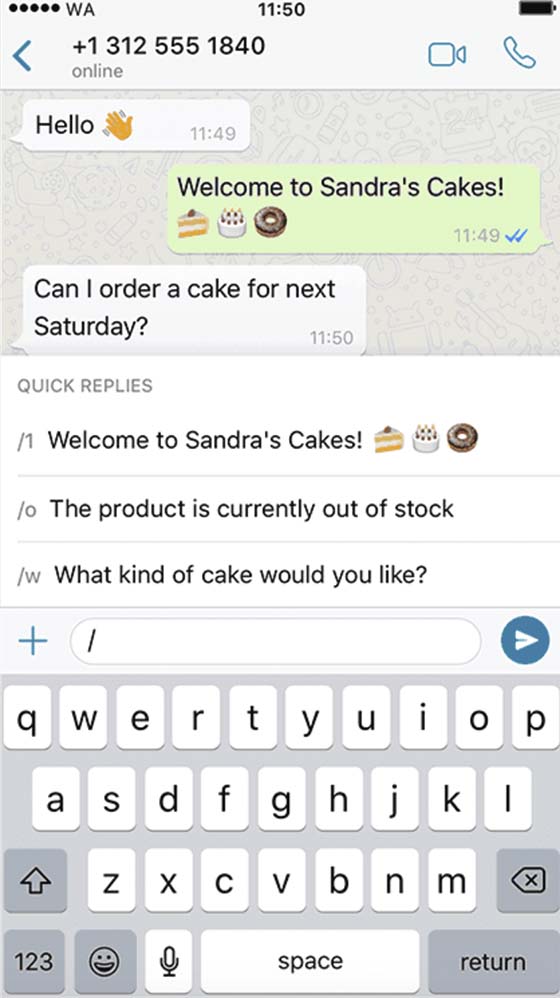

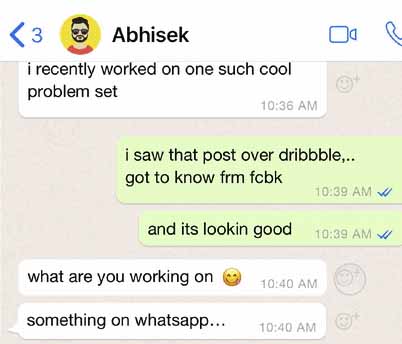

Neue Nachrichten auf WhatsApp und iMessages verfolgen

Neue Nachrichten auf WhatsApp und iMessages verfolgen

Hacken Sie den "iCloud-Schlüsselbund" des Kontoinhabers

Hacken Sie den "iCloud-Schlüsselbund" des Kontoinhabers

Verfolgen Sie die Fahrtrouten aller autorisierten Geräte

Verfolgen Sie die Fahrtrouten aller autorisierten Geräte

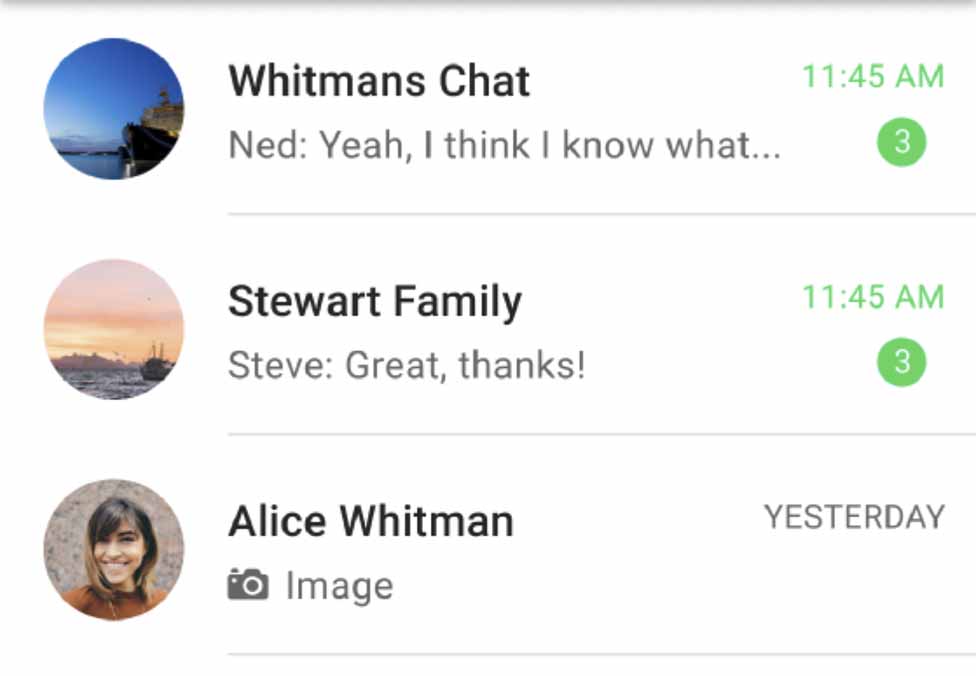

Schnelles und stabiles Webinterface für die Arbeit mit Daten

Schnelles und stabiles Webinterface für die Arbeit mit Daten

Eine breite Palette von Funktionen für die elterliche Kontrolle

Eine breite Palette von Funktionen für die elterliche Kontrolle